Distributed Denial Of Service Attack (DDOS)

يشهد العالم الرقمي تزايدًا كبيرًا في عدد الهجمات الإلكترونية، ويُعدّ هجوم DDoS من بين الأكثر انتشارا وتأثيرًا. يعتمد هذا الهجوم على استغلال موارد الشبكات بشكل مفرط ,لشل وتدمير حركة الخادم أو الشبكة المستهدفة، مما يؤدي إلى تعطل الخدمات المقدمة أو تأخرها بشكل كبير , اذا ما هي هجمات DDOS ؟

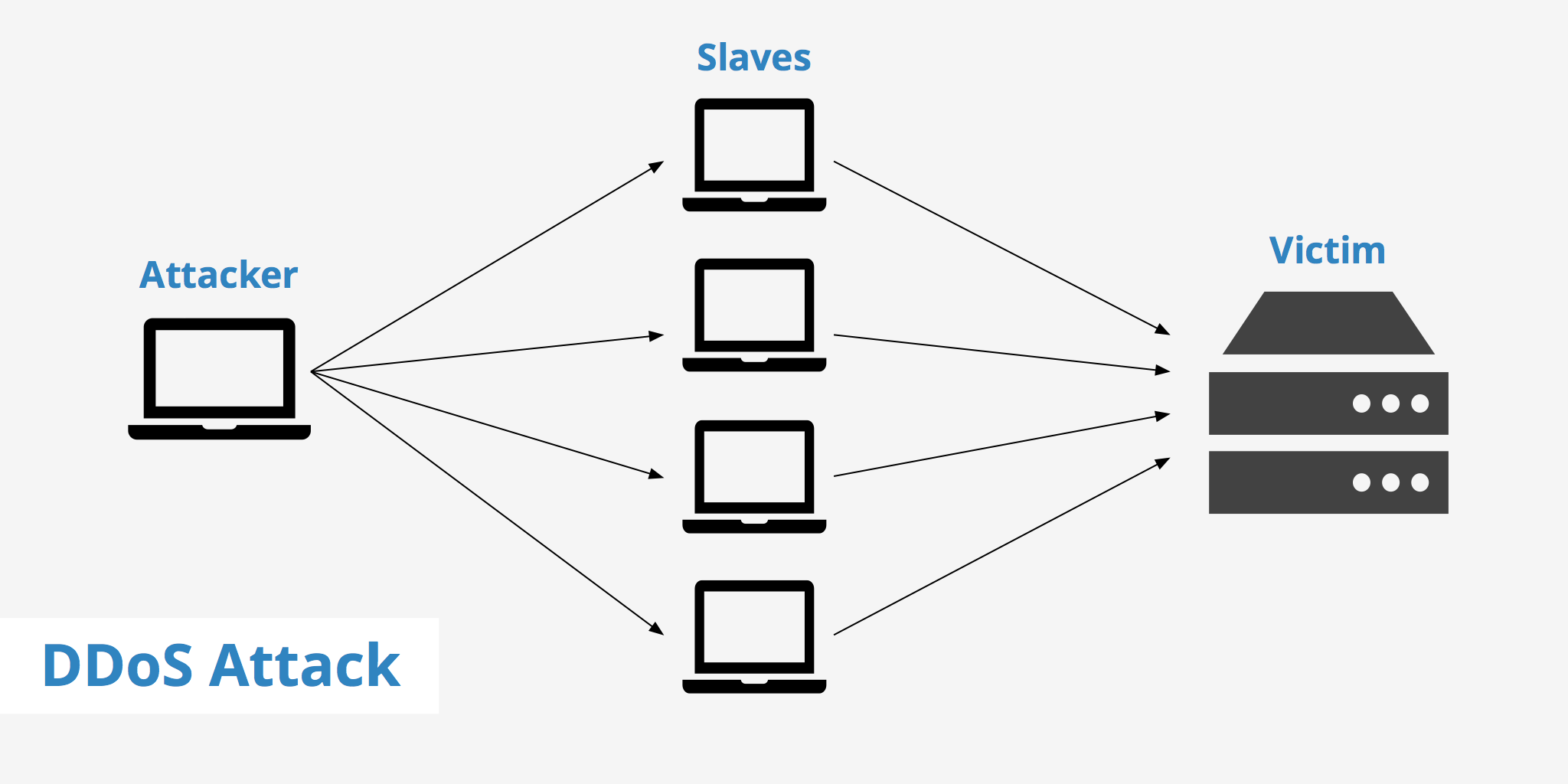

هجوم ((DDoS (Distributed Denial of Service) هو أحد أخطر التهديدات التي تواجه أنظمة المعلومات الحديثة، حيث يعتمد على إغراق الخوادم أو الشبكات بكم هائل من الطلبات الزائفة في وقت قصير، مما يؤدي إلى تعطيل الخدمة المقدمة للمستخدمين الشرعيين. يتم تنفيذ هجوم DDoS من خلال مجموعة من الأجهزة المصابة بالبرامج الخبيثة تُعرف باسم "Botnet"، حيث يتم التحكم بها عن بُعد من قبل المهاجم لإطلاق الهجوم بشكل متزامن. تهدف هذه المقالة إلى تقديم نظرة شاملة حول هجمات DDoS، أنواعها، أساليبها، وطرق الحماية منها.

تختلف هجمات DDoS وفقًا للطبقة المستهدفة في نموذج OSI (Open Systems Interconnection).

يُمكن تصنيف هذه الهجمات إلى:

-

هجمات على مستوى الشبكة(Network Layer Attacks) : تستهدف هذه الهجمات طبقات الشبكة الدنيا وتُركز على استنفاد عرض النطاق الترددي (Bandwidth )أو الموارد الحسابية للشبكة. ومن الأمثلة عليها: UDP Flood : يعتمد هذا الهجوم على إرسال كميات كبيرة من حزم UDP إلى المنافذ المفتوحة على الخادم، مما يؤدي إلى استنزاف الموارد. SYN Flood : يتم إرسال طلبات اتصال نصف مفتوحة (SYN ) دون إتمامها، مما يؤدي إلى استنزاف قدرة الخادم على قبول اتصالات جديدة. ((ICMP Flood (Ping Flood) : يتم إرسال عدد كبير من طلبات(( ICMP (Ping) مما يؤدي إلى إرهاق الخادم وعدم قدرته على التعامل مع الطلبات الحقيقية.

-

هجمات على مستوى التطبيقات (Application Layer Attacks) : تستهدف هذه الهجمات الطبقة السابعة من نموذج OSI، والتي تتعلق بالتطبيقات والخدمات التي يعتمد عليها المستخدم النهائي. ومن أمثلة هذه الهجمات: HTTP Flood : يتم إغراق الخادم بطلبات HTTP زائفة، مما يؤدي إلى استنزاف قدرة الخادم على معالجة الطلبات الحقيقية. Slowloris Attack : يعتمد هذا الهجوم على إرسال طلبات HTTP جزئية بشكل بطيء جدًا، مما يجعل الخادم مشغولًا بمعالجة هذه الطلبات لفترات طويلة دون استكمالها.

تعتمد الهجمات على عدة أدوات وبرمجيات لتوزيع وتنفيذ الهجوم بشكل فعال. من أشهر هذه الأدوات: (( LOIC (Low Orbit Ion Cannon) : أداة مفتوحة المصدر تُستخدم لتنفيذ هجمات DDoS عبر إرسال عدد كبير من الطلبات في وقت قصير.

(( HOIC (High Orbit Ion Cannon) : تُعتبر نسخة محسّنة من LOIC وتُستخدم أيضًا في تنفيذ هجمات على مستوى التطبيقات. تتسبب هجمات DDoS في خسائر كبيرة على مختلف المستويات، منها:

- التأثير الاقتصادي: يمكن أن يتسبب توقف الخدمات الإلكترونية في خسائر مالية كبيرة للشركات بسبب توقف العمليات التجارية أو التجارة الإلكترونية.

- التأثير على السمعة :يؤثر تعطيل الخدمات على سمعة الشركات والمؤسسات المستهدفة، خاصةً إذا كانت تعتمد على الخدمات الرقمية بشكل كبير.

- تعطيل البنية التحتية: يمكن أن تؤدي الهجمات إلى تعطيل البنية التحتية للشبكة، مما يعوق الوصول إلى البيانات والخدمات الحيوية.

هناك عدة استراتيجيات وتقنيات يمكن استخدامها لحماية الأنظمة من هجمات (DDoS) :

- نظام كشف التسلل(IDS) ونظام منع التسلل(IPS) :يتم استخدام هذه الأنظمة للكشف عن الهجمات ومنعها قبل أن تتسبب في أضرار جسيمة.

- فلترة الحزم(Packet Filtering ) :تعتمد هذه التقنية على تحليل حركة المرور وحجب الطلبات المشبوهة قبل وصولها إلى الخادم المستهدف.

- الشبكات الموزعة (CDN ): تساعد شبكات توزيع المحتوى في توزيع حركة المرور على عدة خوادم، مما يقلل من تأثير الهجوم على الخادم الرئيسي.

- استخدام جدران الحماية ( :(Firewallsيمكن لجدران الحماية الذكية تصفية حركة المرور غير المرغوبة ومنعها من الوصول إلى الخادم.

- تحديد المعدل(Rate Limiting): التحكم في عدد الطلبات المسموح بها لكل مستخدم لتجنب الإغراق.

References https://www.cloudflare.com/learning/ddos/what-is-a-ddos-attack/ https://www.imperva.com/learn/ddos/ddos-attacks/

Continue Reading

Discover more cybersecurity insights